L'Hebdo Cybercrime du 26 janvier

Chaque semaine, nos experts vous proposent une newsletter résumant les événements liés au cybercrime ayant impacté la France ces sept derniers jours. Les informations sont issues des sondes de notre plateforme de surveillance STEALINT et de notre veille constante du clear et dark web. Vous souhaitez avoir accès à ces données en temps réel ?

Fuites de données

- 2026-01-20 : L'utilisateur Kayo a publié sur BreachForums les données de la Fédération Française d'Echecs (FFE.fr) - 113,000 lignes.

- 2026-01-20 : Ce même utilisateur a publié 56,000 données d'adhérents à la Fédération Française d'Escrime (FFESCRIME.fr).

- 2026-01-21 : L'utilisateur HexDex2 a publié des données issues du panel RH EURECIA de 17 sociétés françaises : GROUPELEMPEREUR, MCTECHNOLOGIES, BSGROUP LAZEO, CERFRANCEGIR, MISSIONLOCAL, CREPDEBORDE, INTERSEC, SONVIDEO, AXYALIS, ENVIRIS, SERPE, SFERE, DEYA, ESPI, IMAJ, BPB, KW. Nous avons pu constater que de nombreux identifiants EURECIA associés aux comptes de ces entreprises figuraient dans des archives d'infostealers récentes, ce qui pourrait appuyer l'hypothèse d'un piratage par rejeu de ces données d'authentification.

- 2026-01-22 : L'utilisateur Marak a mis en vente, au prix de $1,250, 27Gb de données exfiltrées de la Fédération Nationale des Chasseurs (chasseurdefrance.com). Il s'agirait notamment des permis de chasse des usagers au format PDF (numéro de licence, identité, adresse...). Le hacker dit avoir agi en représaille à l'abattage d'un lynx par un chasseur (https://www.bfmtv.com/animaux/c-est-une-tentative-de-destruction-d-espece-protegee-un-lynx-caillasse-et-vise-par-des-tirs-succombe-a-ses-blessures-dans-l-ain_AV-202601230263.html) et ajoute qu'il n'a pas pu exfiltrer l'intégralité des données :

Due to their rapid response and the state of their servers, I was unfortunately unable to recover everything in full.

- 2026-01-22 : L'utilisateur HexDex2 a mis en vente 85Gb de données (200,000 fichiers) issues de la société AFG Immobilier (membre du réseau d'agences Orpi).

- 2026-01-22 : L'utilisateur Telaviv publie les données issues d'un scraping du site Epitech.fr (mails, noms, numéros de téléphones mobiles).

- 2026-01-22 : Les utilisateurs HexDex2 et Goldorak revendiquent le piratage de la Fédération Française de Golf et mettent en vente la base de données de 1,5 million d'usagers. Informations présentes dans la base :

LICENCE;CIVILITE;NOM;PRENOM;SEXE;NATIONALITE;AGE;DTE_NAISS;CATEGORIE_AGE;IDX;DATE_IDX;NIVEAU;TEST_FEDERAL;DATE_TEST_FEDERAL;DATE_CARTE_VERTE;LIEN;ADRESSE1;ADRESSE2;ADRESSE3;CP;VILLE;PAYS;EMAIL;MOBILE;DEP_RESIDENCE;CLUB_LICENCE;DEP_CLUB;CODE_LICENCE;DATE_LICENCE;CATEGORIE_LICENCE;DATE_DERNIERE_LICENCE;ANNEE_LICENCE;ANNEE_CREATION;DATE_CERTIF;STATUT_SPORTIF;NATURE;ACTIF;DJF_ANNEE;RATTACHEMENT_WEB;EDG;DATE_FIN_CERTIF_&_QS;DTE_QS_ENREG;LIC_RENEW_AUTO;REP_RECOMMANDE- 2026-01-23 : Un nouveau collectif de hacker français nommé X-VDP-X annonce avoir piraté le site ofce.sciences-po.fr appartenant à l'Observatoire français des conjonctures économiques, et a publié les données. On y trouve 146 fichiers CSV provenant probablement de la base métier de l'OFCE, avec des informations sur plusieurs dizaines de personnes (et leurs ouvrages) appartenant ou étant affilié à l'OFCE : noms, prénoms, mails, mots de passe (hashés et en clair !). A noter que la plupart des données ont des dates antérieures à 2025, et aucune en 2026.

- 2026-01-23 : L'utilisateur DumpSec met en vente 26,5Gb de données issues de la Fédération Française de Volley. L'archive contiendrait notamment les données des licenciés (1,200,000 entrées avec les informations : noms, prénoms, adresses, CNI, photos, documents signés, certificats de naissance).

- 2026-01-24 : Une base de données provenant de TotalEnergies a été publiée par l'utilisateur Kazutlg. Il s'agirait d'une base clients partielle de 50,000 lignes contenant les informations suivantes : noms, prénoms, adresses, numéros de téléphones mobiles personnels et offres TotalEnergies.

- 2026-01-24 : L'utilisateur AnonymeTorNet prétend avoir piraté le site https://club.sportspourtous.org/danza via une injection SQL et publie les données de 1,400 adhérents de la ville de Randan.

- 2026-01-25 : L'utilisateur Placenta met en vente 716,000 données clients exfiltrées du site de vente de livres d'occasion livrenpoche.com, pour un prix de $400. Les données exposées sont : noms, téléphones, adresses, emails.

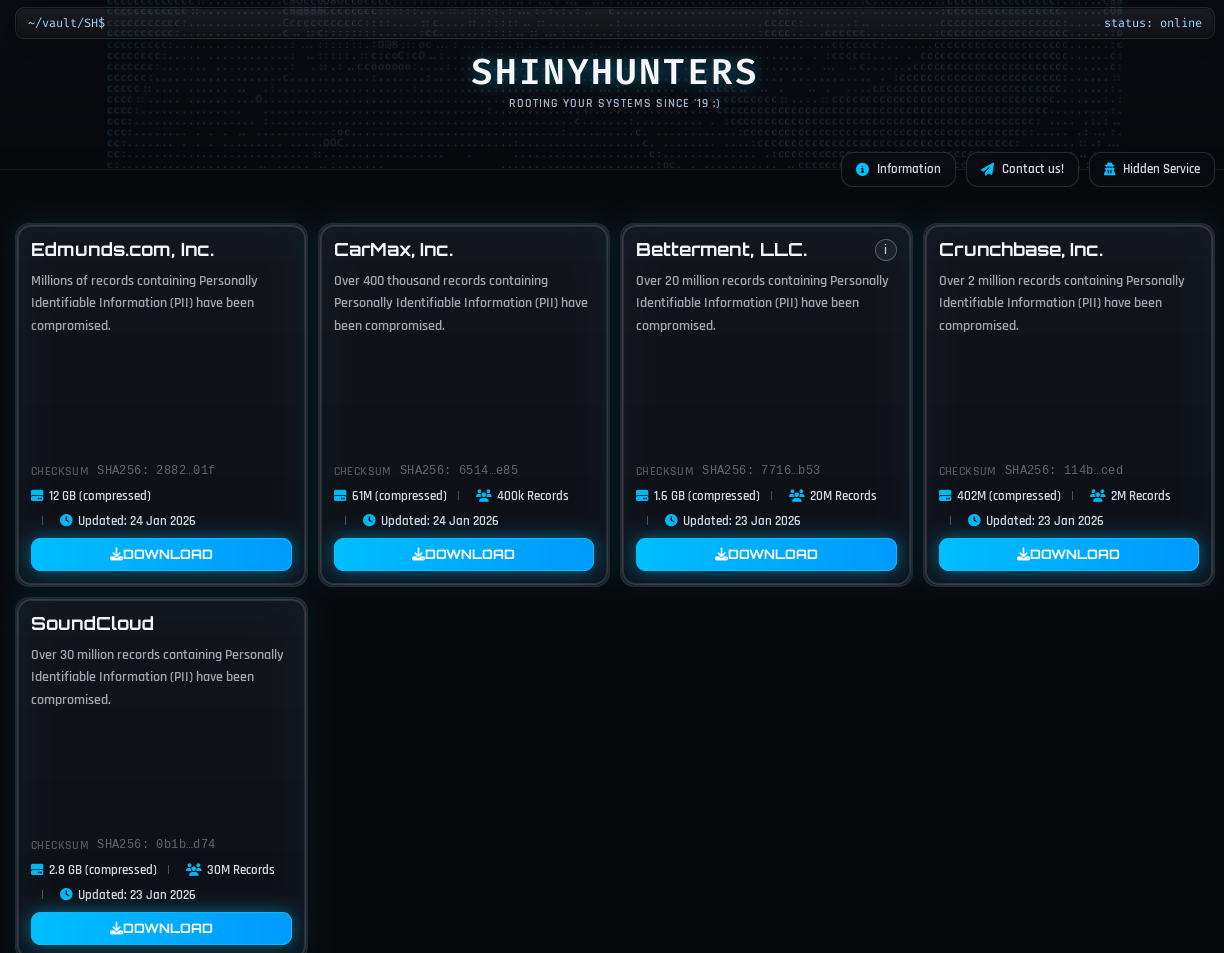

- 2026-01-25 : Le groupe ShinyHunters fait un retour en force avec un nouveau domaine exposant au téléchargement les données clients des sociétés SoundCloud (30 millions d'entrées), Crunchbase (2 millions), Betterment LLC (20 millions), CarMax Inc (400,000 entrées) et Edmunds.com Inc (plusieurs millions d'entrées). Les données ont rapidement été partagées et circulent désormais aussi sur Telegram. Au vu des habitudes du groupe, ces données proviennent probablement des bases SalesForce des victimes.

Dans le cas du ransonnage de la société Betterment, le groupe précise :

Betterment refused our generous offers as low as $0.95 per active customer record stolen. If you are a Betterment customer, remember that they value your privacy and peace of mind lower than the price of a roll of toilet paper.

Ransomware

- 2026-01-21 : Le groupe cybercriminel Clop prétend avoir compromis la société BUREAUX.FR. Si la méthode d'accès initial reste inconnue, nous avons pu retrouver la trace de l'infection par un infostealer en octobre 2025 de l'ordinateur portable professionnel d'une employée ayant accès au réseau local de la société, au réseau RH et à plusieurs outils SaaS. On trouve aussi de nombreux identifiants volés pour le webmail de l'entreprise et des endpoints d'administrateurs dans des bases publiques d'infostealers.

- Durant les sept derniers jours, les groupes ci-dessous ont revendiqué le plus de victimes :

🥇 The Gentlemen (27 victimes)

🥈 Clop (21 victimes)

🥉 Sinobi (18 victimes)

Hacktivisme

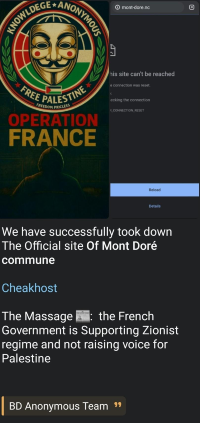

- 2026-01-19 : Le groupe d'hacktivistes bangladais BD ANONYMOUS 🇧🇩 revendique un déni de service sur le site de la commune de Mont-Dore. Le groupe joint à son acte la revendication suivante :

the French Government is Supporting Zionist regime and not raising voice for Palestine

2026-01-22 : Le groupe d'hacktivistes pro-russes RUSSIAN PARTISAN 🇷🇺 revendique des dénis de service sur https://airspacedrone.com, société qui développe des solutions de gestion et sécurisation du trafic aérien basse altitude, ainsi que sur https://www.mc2-technologies.com, entreprise spécialisée en micro et nanotechnologies, principalement appliquées aux domaines défense, sécurité et télécommunications.

Défacements

- 2026-01-21 : Le hacker XYZ membre du groupe Alpha Wolf revendique le défacement des sites https://autour-de-moi.fr/ et https://boucle-d-argent.fr/.

Infostealers

- 5644 victimes françaises détectées et analysées ces sept derniers jours.

Article de notre partenaire SSHack

Temu : Derrière le Rideau des Offres Alléchantes, une Analyse Technique de la Collecte de Données

Cet article basé sur l’analyse technique de ntc.swiss décrit les différents mécanisme malveillants de Temu pour utiliser les données personnelles de ses utilisateurs.